La sécurité dans le code, l’injection SQL

La sécurité dans le code, l’injection SQL

Le développement a le vent en poupe depuis quelques années. Entre les smartphones, les applications en mode SaaS (ou les web applications), les services cloud, les objets connectés le besoin de développeur n’a jamais été aussi important. Et la tendance n’est pas à l’inversion de la courbe. Depuis longtemps la sécurité dans les applications existe, il y a d’ailleurs un très bon site internet qui répertorie les failles de sécurité les plus courantes créées par les développeur.

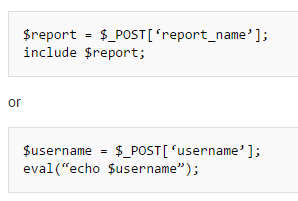

Il s’agit de OWASP, un site qui fait des recommandations sur les bonnes pratiques de développement pour éviter la création de failles de sécurité. L’organisation tient un TOP 5 des vulnérabilités les plus répandues. Ainsi, on apprendra que Le remote code injection est la faille numéro 1:

On a tous fait des boulettes et ce n’est pas fini.

Si on se réfère à ce classement, vous apprendrez que la place de numéro 3 revient à l’injection SQL, erreur courante mais pas toujours simple à expliquer. C’est là que codebashing intervient et propose au travers d’un très bon site, des tutoriels autour de la sécurité avec les moyens de contourner ces problèmes. Le site n’est malheureusement pas gratuit, mais vous pouvez essayer le site sur l’injection SQL.

Exemple de code source, simulation, explication, tout est fait pour que vous appreniez à déterminer les failles et à y apporter une solution qui la comblera. C’est grâce à son mode pas à pas que vous comprendrez comment se déclenche l’erreur et comment un hacker pourrait l’exploiter. Il existe d’autres sites sur le sujet mais ils ne sont pas tous aussi didactiques.

Il est important d’apprendre à pirater ou à exploiter des failles afin de comprendre comment elles fonctionnent pour mieux les bloquer ou les corriger. Le but n’est pas de faire de vous un hacker mais un bon développeur.

Le site: codebashing: http://www.codebashing.com/

L’essai gratuit sur l’injection SQL expliquée: http://www.codebashing.com/try-it